Com ja sabreu, totes les CPU Intel llançades durant l'última dècada es veuen afectades per un problema greu. Es pot utilitzar un codi especialment mal format per robar dades privades de qualsevol altre procés, incloses dades sensibles com ara contrasenyes, claus de seguretat, etc. Fins i tot un navegador amb JavaScript habilitat es pot utilitzar com a vector d’atac. Si sou usuari de Google Chrome / Chromium, podeu fer el següent.

Anunci publicitari

Si no coneixeu les vulnerabilitats de Meltdown i Spectre, les hem detallat en aquests dos articles:

- Microsoft implementa una solució d’emergència per a defectes de la CPU Meltdown i Spectre

- Aquí teniu correccions de Windows 7 i 8.1 per als defectes de la CPU Meltdown i Spectre

En resum, les vulnerabilitats Meltdown i Spectre permeten a un procés llegir les dades privades de qualsevol altre procés, fins i tot des de fora d’una màquina virtual. Això és possible a causa de la implementació d'Intel de com les seves CPU preobtenen dades. Això no es pot corregir només pegant el SO. La solució consisteix a actualitzar el nucli del sistema operatiu, així com una actualització de microcodi de la CPU i, possiblement, fins i tot una actualització de firmware UEFI / BIOS / per a alguns dispositius, per mitigar completament els exploits.

L'atac només es pot realitzar amb JavaScript mitjançant un navegador.

Avui ha sortit una nova versió de Google Chrome. Chrome 63.0.3239.132 inclou diverses correccions de seguretat, però no inclou cap correcció especial per a les vulnerabilitats de fusió i espectre. Podeu habilitar l’aïllament complet del lloc manualment per protegir-vos de les vulnerabilitats esmentades.

Què és l'aïllament complet del lloc

L'aïllament del lloc és una funció de seguretat de Chrome que ofereix protecció addicional contra alguns tipus d'errors de seguretat. Dificulta l'accés o el robatori d'informació dels vostres comptes d'altres llocs web als llocs web que no són de confiança.

Normalment, els llocs web no poden accedir a les dades de l’altre dins del navegador, gràcies al codi que aplica la mateixa política d’origen. Ocasionalment, es troben errors de seguretat en aquest codi i és possible que els llocs web maliciosos intentin saltar-se aquestes regles per atacar altres llocs web. L’equip de Chrome té com a objectiu solucionar aquests errors el més ràpidament possible.

Aïllament del lloc ofereix una segona línia de defensa per fer que aquestes vulnerabilitats tinguin menys probabilitats de tenir èxit. Assegura que les pàgines de diferents llocs web sempre es col·loquen en processos diferents, cadascun d’ells s’executa en un sandbox que limita el que es pot fer al procés. També impedeix que el procés rebi certs tipus de documents confidencials d'altres llocs. Com a resultat, a un lloc web maliciós serà més difícil robar dades d’altres llocs, fins i tot si pot incomplir algunes de les regles del seu propi procés.

L'aïllament complet del lloc s'activarà de manera predeterminada a Google Chrome 64.

A la versió actual de Google Chrome, podeu habilitar l’aïllament complet del lloc manualment. Això afegirà una protecció addicional contra les vulnerabilitats de Meltdown i Spectre.

Assegureu-vos de Google Chrome contra les vulnerabilitats de Meltdown i Spectre

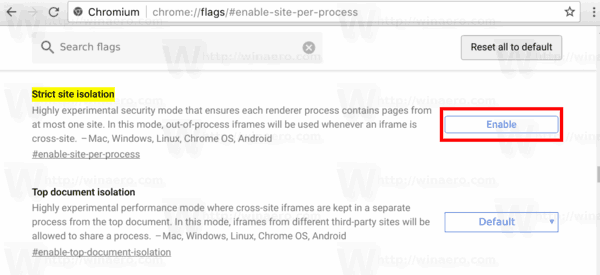

- Obriu Google Chrome.

- Tipus

chrome: // flags / # enable-site-per-processa la barra d’adreces. - Activeu la marca 'Aïllament de lloc estricte' mitjançant el botó situat al costat de la descripció de la bandera.

Tingueu en compte que si activeu l’aïllament del lloc complet, augmentarà l’ús de la memòria: Google afirma que pot ser un 10% -20% més de l’habitual. Els administradors poden optar per activar l’aïllament de llocs de Chrome per a tots els llocs o seleccionar una llista de llocs web per executar-los en el seu propi procés de renderització.

Val a dir que Firefox utilitza un mecanisme de protecció diferent. Si sou usuari de Firefox, consulteu l'article següent:

Firefox 57.0.4 llançat amb la solució d’atac Meltdown i Spectre

com tornar a connectar el timbre al nou wifi

Això és.

![Per què la teva Xbox One no s'encén?[9 raons i solucions]](https://www.macspots.com/img/blogs/03/why-is-your-xbox-one-not-turning.jpg)